Este artigo é atualizado regularmente com os nomes dos novos aplicativos móveis infectados com o malware Joker, mas ainda disponíveis para download no Google Play. Nossa equipe sempre alerta o Google sobre suas descobertas.

Atualizado em terça-feira, 5 de julho de 2022

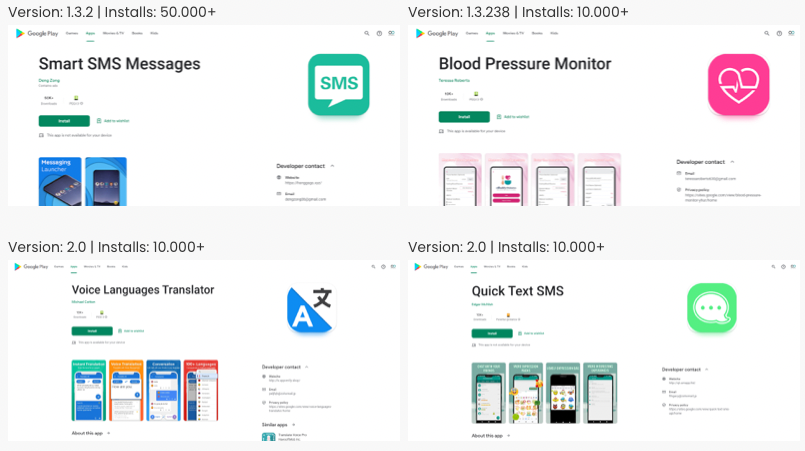

A Pradeo acaba de identificar 4 novos aplicativos maliciosos que incorporam o malware Joker e atuam como droppers, disponíveis para download no Google Play. Juntos, eles foram instalados por mais de 100.000 usuários.

O Joker é categorizado como Fleeceware, pois sua principal atividade é assinar serviços pagos indesejados ou enviar SMS / fazer chamadas para números premium, sem o conhecimento dos usuários. Ao usar o mínimo de código possível e escondê-lo completamente, o Joker gera uma pegada muito discreta que pode ser difícil de detectar. Nos últimos três anos, o malware foi encontrado escondido em milhares de aplicativos.

Os usuários são aconselhados a excluir imediatamente esses aplicativos de seus smartphones e tablets para evitar atividades fraudulentas:

Como funciona

Nossa análise dos aplicativos mencionados acima mostra que eles usam vários mecanismos para cometer fraudes, por meio de compra no aplicativo ou envio de SMS para números premium.

Para ignorar os protocolos de autenticação de dois fatores durante as compras no aplicativo, as mensagens SMS inteligentes e o monitor de pressão arterial interceptam senhas de uso único. Para isso, o primeiro simplesmente lê o SMS e faz capturas de tela silenciosas, o segundo intercepta o conteúdo das notificações. As vítimas só percebem a fraude ao receber a fatura do celular, possivelmente semanas após o início.

Todos esses aplicativos são programados para instalar outros aplicativos nos dispositivos dos usuários, agindo como dropper para potencialmente transmitir malware ainda mais perigoso.

Ao mergulhar nesses aplicativos, percebemos vários elementos que compõem um padrão quando se trata de aplicativos maliciosos no Google Play, e que podem ajudar os usuários a antecipar sua natureza maliciosa. Primeiro, a conta de seus desenvolvedores apresenta apenas um aplicativo cada. Normalmente, uma vez banidos da loja, eles simplesmente criam outro. Em segundo lugar, suas políticas de privacidade são curtas, usam um modelo, nunca divulgam toda a extensão das atividades que os aplicativos podem realizar e são hospedadas em uma página do Google Doc ou do Google Site. Por fim, esses aplicativos nunca estão relacionados ao nome de uma empresa ou site.

Aplicativos previamente infectados

Beautiful Themed Keyboard

Pacote: com.expression.kept.current.keyboardthemes

Versão: 3.6

Instalações: 5.000+

All Wallpaper Messenger

Pacote: com.estarpro.liteSMS

Versão: 2.2.0

Instalações: 100.000+

Angina Reports

Pacote: com.anbackward.reportsanginahealthy

Versão: 1.05.20

Instalações: 5.000+

Moon Horoscope

Pacote: com.hearite.moonhoroscope

Versão: 51.5

Instalações: 10.000+

Color Message

Pacote: com.guo.smscolor.amessage

Versão: 3.1

Instalações: 100.000+

Safety AppLock

Pacote: applock.safety.protect.apps

Versão: 6.5

Instalações: 10.000+

Convenient Scanner 2

Pacote: com.convenient.scanner.tb

Versão: 14.0.4

Instalações: 100.000+

Push Message-Texting&SMS

Pacote: sms.pushmessage.messaging

Versão: 4.13

Instalações: 10.000+

Emoji Wallpaper

Pacote: tw.hdwallpaperthemes.emoji.wallpaper

Versão: 14.3

Instalações: 10.000+

Separate Doc Scanner

Pacote: sk.pdf.separatedoc.scanner

Versão: 2.0.74

Instalações: 50.000+

Fingertip GameBox

Pacote: com.theone.finger.games

Versão: 3.0.7

Instalações: 1000+