O Internet Crime Complaint Center do FBI relatou recentemente um aumento de 62% ano a ano de ataques de ransomware. Em um momento em que ouvimos com mais frequência do que nunca sobre essa ameaça na mídia global, deve-se notar que os ransomwares não são novos, mas atualmente estão ganhando muita popularidade entre os cibercriminosos.

Hoje, uma grande variedade de organizações públicas e privadas são atacadas. No entanto, para os cibercriminosos, os alvos mais adequados são aqueles com pouca higiene de TI, em setores produtivos ou cuja continuidade da atividade é crítica. Muitas vezes, os orçamentos de defesa cibernética das organizações públicas não são adaptados à criticidade das informações que lidam. Assim, eles são particularmente afetados por ameaças como ransomwares.

Quando a criticidade de alguns dispositivos é subestimada, como costuma ser o caso de smartphones e tablets, o acesso dos hackers é facilitado.

Evolução dos ransomwares

Nos últimos meses, surgiram duas novas tendências. Por um lado, observou-se que os ransomwares são frequentemente usados como parte de ataques em grande escala, às vezes preparados com meses de antecedência e direcionados a empresas ou instituições públicas cuidadosamente selecionadas (setor crítico, alto valor agregado…). Qualificadas como Big Game Hunting, essas investidas são muitas vezes realizadas por equipes de hackers que possuem mais recursos financeiros e/ou humanos do que a média.

A segunda tendência é o oposto da primeira. É a disseminação das ofertas de Ransomware-as-a-Service na dark web, voltadas para pessoas com pouco conhecimento de TI e que buscam uma maneira simples e rápida de lançar ataques. O ransomware Jigsaw, por exemplo, é vendido por cerca de 3.000 dólares em fóruns de cibercriminosos. O RaaS está disponível por assinatura e às vezes oferece uma plataforma de gerenciamento como qualquer solução SaaS para monitorar ataques. Muito menos poderoso que o Big Game Hunting, o RaaS geralmente tem como alvo indivíduos ou pequenas empresas, aleatoriamente.

Como um ransomware pode se infiltrar no seu sistema?

Metodologia de infecção

Para implantar um ransomware no sistema de informações de uma organização, os cibercriminosos usam frotas de computadores, smartphones ou tablets. Muitas vezes, eles usam phishing e vulnerabilidades de software.

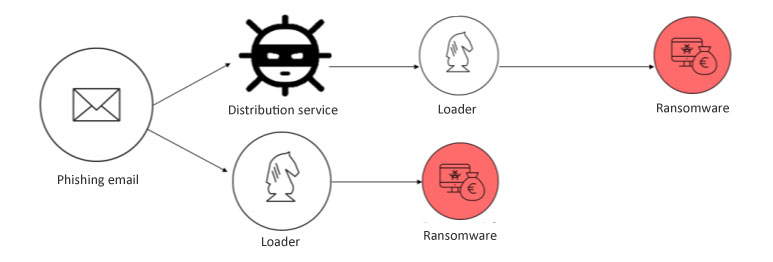

E-mail de phishing

Operável em larga escala gratuitamente, o e-mail é a maneira preferida de espalhar ransomwares. Um estudo recente realizado pela Pradeo no quarto trimestre de 2020 mostra que 34% dos funcionários clicam no link apresentado nas tentativas de phishing enviadas por mensagem de texto (e-mail, SMS ou via aplicativos de mensagens).

Fonte: ANSSI – State of ransomware

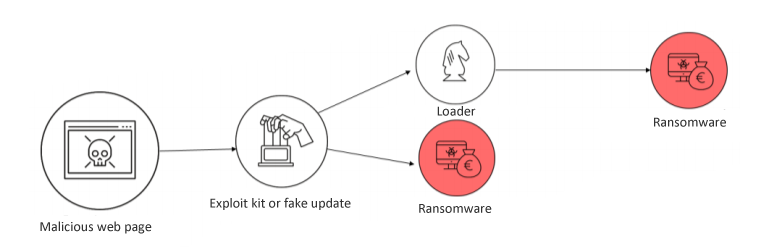

Página da web maliciosa ou invadida

Alguns sites imitam páginas de empresas conhecidas ou exibem uma janela falsa para atrair usuários da Internet a baixar um programa, por exemplo, alegando uma falha de segurança no sistema operacional ou uma atualização necessária. O programa é na verdade um malware.

Fonte: ANSSI – State of ransomware threat

Exploração de vulnerabilidades

• Servidor: Algumas vulnerabilidades de rede podem ser exploradas para espalhar malware. Em 2020, uma vulnerabilidade nos produtos Citrix permitiu que indivíduos mal-intencionados executassem códigos remotamente.

• Software: Falhas de segurança em softwares podem facilitar o acesso aos dados corporativos. Por exemplo, a democratização dos serviços VPN os torna alvo de escolha e alguns são vítimas de ataques de força bruta para obter credenciais de administradores.

Criptografia e demanda de resgate

Quando instalados em um dispositivo conectado a um sistema de informação, os ransomwares colocam em quarentena programas de segurança e gerenciamento remoto e, em seguida, criptografam arquivos locais e remotos, discos conectados, etc. Uma vez concluída esta etapa, um resgate é solicitado.

Na maioria dos casos, os hackers exigem ser contatados dentro de um determinado período de tempo. Além desse prazo, as informações criptografadas são apagadas, vendidas ou publicadas online.

No entanto, mesmo que o pagamento seja feito (muitas vezes em criptomoeda, portanto não rastreável), a organização não tem certeza de recuperar todos os seus dados. Para ter uma ordem de grandeza, o valor de um resgate varia de alguns milhares de euros para um indivíduo, e varia entre 200.000 e 10 milhões de dólares para os ransomwares DarkSide e WastedLocker.

Consequências pesadas

Perdas financeiras

Ransomwares destinam-se a extorquir dinheiro. Quando estão presos, as organizações enfrentam um dilema: devemos pagar o resgate? Qualquer que seja a resposta, eles terão que enfrentar perdas financeiras relacionadas a um desligamento prematuro de sua atividade, uma limpeza completa de seu sistema de informação, investigações para determinar a origem do ataque, penalidades das autoridades de proteção de dados, etc…

Vazamentos de dados

Durante um ataque de ransomware e independentemente da reação da vítima, o vazamento de dados é inevitável. Mesmo quando o resgate é pago e os dados são restaurados, as informações roubadas geralmente acabam no mercado negro.

Desligamento forçado

Um ataque cibernético geralmente torna o sistema do computador inoperante. Pode desacelerar ou até mesmo paralisar a atividade da organização afetada. Em alguns setores, isso leva a perdas financeiras consideráveis, em outros, como no setor de saúde e principalmente nos hospitais, compromete diretamente a segurança dos pacientes.

Danos na imagem

Quando uma organização é vítima de ransomware ou qualquer outro ataque que leve ao vazamento de dados, é difícil mantê-la quieta. Às vezes, a legislação exige (na maioria dos países) a notificação de tais incidentes à agência governamental responsável pela proteção de dados. A cobertura mediática de uma violação de segurança tem consequências graves para a imagem da marca, podendo causar a perda de confiança dos stakeholders: clientes, parceiros, investidores, etc.

Evite um ataque de ransomware. Proteja os dispositivos da sua empresa com o Pradeo Security, clique aqui, entre em contato conosco e saiba mais.